Know How Schutz

IP Protection - Schutz des geistigen Eigentums

Heute glauben viele Firmen, dass Digital Rights Management (DRM) ausreicht, um Ihre Daten und Know How zu schützen. Aber das gilt nicht für CAD Geometrien. Nach der Eingabe eine Passwortes werden diese unsverschlüsselt auf Ihrer Festplatte abgelegt und bei der Bildschirmanzeige mittels DirectX, OpenGL oder WebGL, können diese sehr einfach als 3D Daten abgegriffen werden. Daher benötigen wir hier andere Wege zum Know How Schutz.

Geometrien verändern:

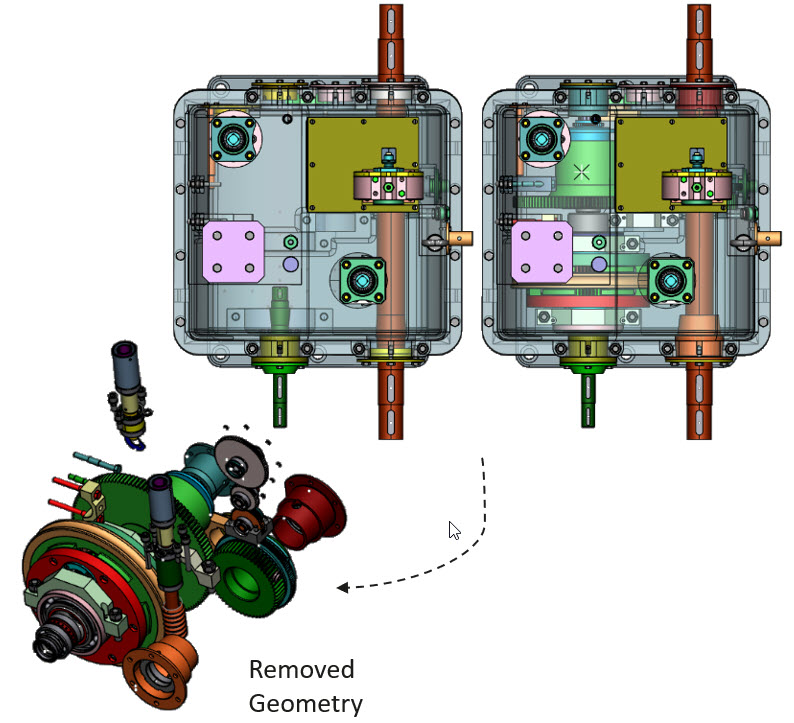

- nicht sichtbare Objekte entfernen

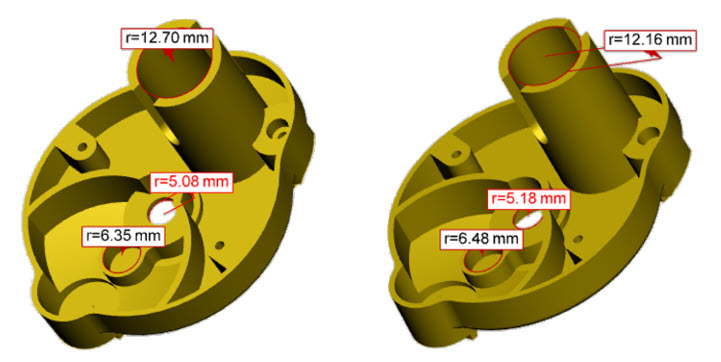

- automatische Verfremdung von BREP und tesselierten Daten. Parameter bestimmen den Grad der Veränderung. Objekte können noch immer gut aussehen, jedoch werden alle Maße verändert und so die Geometrien unbrauchbar gemacht.

- Berechnung der konvexen Hülle

- Sehr schnell

- verfügbar als interaktive oder Batchfunktion

Visualisierung mit dem 3DViewStation WebViewer:

- sicheres Web-basiertes Viewing

- vermeiden Sie die Weitergabe von Geometrien als Dateien, geben Sie stattdessen einen Fern-Zugriff

- zu keiner Zeit werden irgendwelche 3D Objekte auf das Endgerät übertragen, daher kann nichts abgegriffen werden

- wir nutzen ausschließlich serverseitiges Rendering

- Es kann verhindert werden, dass bestimmte Teile geschnitten werden

Jetzt runterladen oder online testen

Wie kann ich mein geistiges Eigentum technisch und wirksam schützen, wenn ich CAD-Dateien wirklich weitergeben muss?

Zum Schutz des geistigen Eigentums von 3D-CAD-Daten muss mit verschiedenen Techniken gearbeitet werden. Einige wirksame sind:

- Das automatische Entfernen nicht sichtbarer Geometrien bei CAD-Daten bezieht sich auf die Anwendung von Techniken, um Teile oder Elemente eines CAD-Modells zu entfernen, die von außen nicht und fast nicht sichtbar sind. Als Nebeneffekt kann so die Größe und Komplexität des Modells reduziert werden.

- Bei der geometrischen Vereinfachung wird der Detailgrad der 3D-CAD-Daten reduziert. Dies kann nicht nur durch das Entfernen nicht sichtbarer Teile, sondern auch die Vereinfachung komplexer Geometrien oder die Reduzierung der Anzahl der Polygone im Modell erreicht werden. Dadurch wird es für unbefugte Benutzer schwieriger, das Modell zurückzuentwickeln.

- Ein weiteres Verfahren ist die Entfernung von Merkmalen oder Details aus dem Modell. Dies kann durch das Löschen von bestimmten Elementen oder durch das Glätten von Oberflächen durchgeführt werden. Dadurch wird das Modell einfacher und weniger erkennbar.

- Das automatische Verfremdung von 3D CAD-Geometrien wird manchmal als "Geomorphing" bezeichnet und ist eine Technik, bei der die Form oder das Aussehen von 3D-Modellen automatisch verändert wird, um die Modelle vor unerlaubtem Kopieren oder Reverse Engineering zu schützen.

- Bei der Verschleierung handelt es sich um eine Technik, bei der den 3D-CAD-Daten absichtlich Rauschen oder Komplexität hinzugefügt wird. Dadurch wird es für unbefugte Benutzer schwieriger, die Daten zu verstehen oder wertvolle Informationen aus ihnen zu extrahieren.

- Verzerren der ursprünglichen Geometrie, um neue Formen und Muster zu erzeugen. Dies kann durch die Anwendung von Deformationswerkzeugen oder durch die manuelle Bearbeitung der Geometrie erfolgen.

- Skalierung, also das Vergrößern oder Verkleinern der Geometrie, wird genutzt um eine bestimmte Wirkung zu erzielen. Dies kann dazu beitragen, die Aufmerksamkeit auf bestimmte Details zu lenken oder die Geometrie insgesamt auffälliger zu gestalten.

- Absichtliche Einführung von Asymmetrie in die Geometrie, um ein unerwartetes oder einzigartiges Designelement zu schaffen. Dies kann durch das Entfernen von Symmetrieachsen oder das Hinzufügen von ungleichmäßigen Mustern und Texturen erreicht werden.

- Anwendung von Texturen auf die Oberfläche der Geometrie, um ein bestimmtes visuelles oder taktiles Gefühl zu erzeugen. Dies kann durch das Hinzufügen von Mustern, Rissen oder Kratzern erfolgen.

- Geben Sie die Daten nicht im nativen, also Originaldatenformat weiter, sondern konvertieren Sie sie in ein anderes. Ein verbreitetes Neutralformat ist STEP, welches es erlaubt auch BREP, also die exakte Geometrie, zu speichern. Oder verwenden Sie Datenformate für tesselierte Repräsentationen, wie JT oder STEP-tesselated.

Es ist wichtig zu beachten, dass diese Schritte dazu beitragen können, die mit der gemeinsamen Nutzung von CAD-Dateien verbundenen Risiken zu minimieren, aber sie können keinen vollständigen Schutz Ihres geistigen Eigentums garantieren. Daher ist es wichtig, bei der Weitergabe sensibler Informationen Vorsicht walten zu lassen und ein gutes Urteilsvermögen an den Tag zu legen und zu erwägen, ob die Weitergabe an sich wirklich notwendig ist und ggf. vermieden werden kann.

Was kann ich tun, um den Zugang zu sensiblen Informationen zu verhindern, wenn ich 3D-CAD-Dateien lediglich anzeigen / visualisieren muss?

In vielen Prozessen der Fertigungsindustrie ist die Weitergabe von CAD Daten nicht notwendig. Es reicht, lediglich die Sicht auf die Daten zuzulassen, sie zu viewen. Für Visualisierungszwecke eignet sich am besten ist eine Kombination von Maßnahmen:

- Wenn Sie 3D-CAD-Dateien mit sensiblen Informationen zugänglich machen müssen, dann sollten Sie eine sichere Plattform für die gemeinsame Nutzung von Dateien verwenden, die Verschlüsselung, Zugriffskontrolle und andere Sicherheitsfunktionen bietet. Ein Beispiel sind die Kisters Lösung VisShare oder Web-Client diverser PLM-Systeme.

- Verwenden Sie wo dies möglich ist nur tesselierte Daten. Es ist sehr aufwändig aus diesen triangulierten Daten über reverse Engineering wieder BREP und damit produktionsfähige Daten zu generieren.

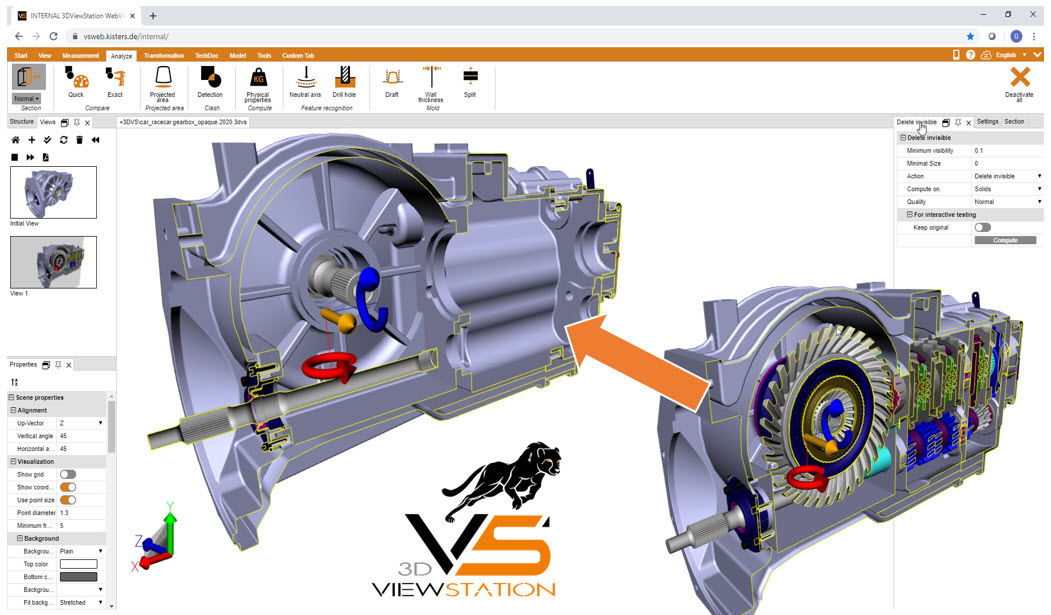

- Sichere Anzeigetools mit Server-seitigem Rendern verwenden: Verwenden Sie sichere Anzeigetools, die zum Schutz vertraulicher Informationen entwickelt wurden, wie z.B. der Kisters 3DViewStation WebViewer. Diese Tools verhindern idealerweise das Herunterladen von 3D Geometrien zum lokalen rendern. Stattdessen werden die 3D-CAD-Daten ausschließlich auf dem Server gerendert und lediglich eine Bild- oder Videostream an das Clientgerät gesendet.

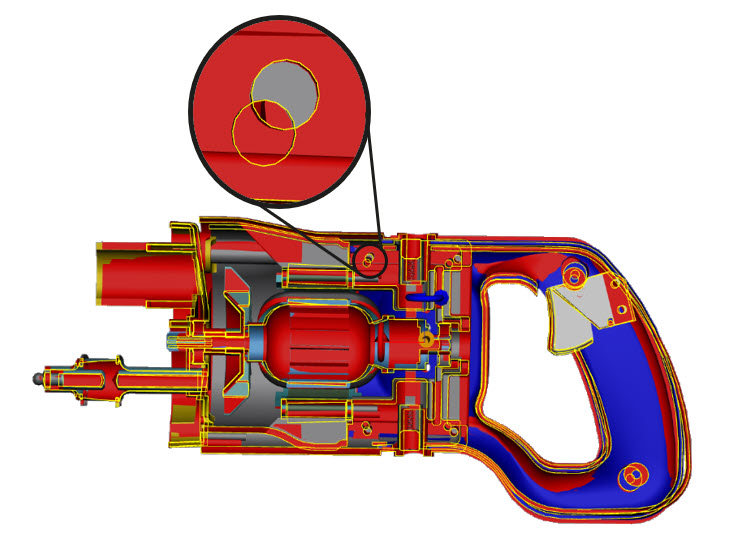

- Daten kann man so geschickt verfremden, dass dies bei der Darstellung im Viewer kaum bis gar nicht auffällt. Oft reicht es auch, nur die besonders sensiblen Bereiche zu verfremden, und den Rest zu belassen. Gute CAD Viewer wie die 3DViewStation erlauben es selbst zur Laufzeit die Daten über API-Funktionen, also ferngesteuert zu verfremden. Natürlich kann dies auch vorab im Batch erfolgt sein.

- Sichere Viewer wie die Kisters 3DViewStation erlauben es zu verhindern, dass bestimmte Bauteile geschnitten werden können. Somit ist das innenliegende Know-How geschützt. Welche Teile oder Baugruppen geschnitten werden dürfen kann in Form von Metadaten z.B. im führenden System hinterlegt werden.

- Die 3DViewStation und auch das Batchtool KAS erlauben es, Objekte, die man von außen nicht oder kaum sieht, zu entfernen. Dies kann parametriert werden. Damit braucht man nicht mehr zu verhindern, dass bestimmte Geometrien geschnitten werden.

- Eine weitere Methode ist die Verwendung von "Level of Detail" (LOD)-Techniken. Hierbei wird das Modell in verschiedene Detailstufen unterteilt, wobei jede Stufe ein anderes Maß an Detailliertheit aufweist. Bei sehr sensiblen Daten kann im Viewer gezielt eine gröbere Detailstufe angewählt werden.

Mit der Kisters 3DViewStation und ggf. in Kombination mit unserem Batchtool KAS sind Sie immer auf der sicheren Seite, wenn es um die Handhabung von sensiblen CAD Daten geht. Egal ob auf Desktops oder im Browser. Egal ob intern oder in der Kommunikation mit externen Partnern.

Übliche Maßnahmen zum Know How Schutz / IP-Schutz

Es gibt neben den oben genannten noch verschiedene allgemeine Methoden zum Schutz des geistigen Eigentums (Intellectual Property IP Protection, Know-How-Schutz), die auch zum Schutz von 3D-CAD-Daten eingesetzt werden können, darunter:

- Patente schützen neue und nicht-offensichtliche Erfindungen, einschließlich neuer Designs und Verfahren. Wenn also Ihre 3D-CAD-Daten mit einer neuen und nicht offensichtlichen Erfindung zusammenhängen, sollten Sie eine Patentanmeldung in Betracht ziehen. Wenn Sie Ihr geistiges Eigentum bei den zuständigen Behörden zu registrieren, kann Ihnen dies rechtlichen Schutz bieten und Rechtsverletzungen verhindern.

- Geschäftsgeheimnisse schützen vertrauliche Informationen, die einem Unternehmen einen Wettbewerbsvorteil verschaffen. Wenn Ihre 3D-CAD-Daten geschützte Konstruktions- oder Fertigungsverfahren enthalten, sollten Sie diese Informationen als Betriebsgeheimnis schützen lassen.

- Vertraulichkeitsvereinbarungen (NDAs) sind rechtliche Vereinbarungen zwischen Parteien, die vertrauliche Informationen geheim halten. Sie sollten in Erwägung ziehen, NDAs für alle Personen zu verlangen, die Zugang zu Ihren 3D-CAD-Daten haben, z. B. für Mitarbeiter oder Auftragnehmer.

- Bei einem Wasserzeichen werden Ihre 3D-CAD-Daten mit einer sichtbaren oder unsichtbaren Markierung versehen, um den Eigentümer zu identifizieren. Dazu muss die Konstruktion CAD-Tools wie Catia oder SolidWorks nutzen, um die CAD-Daten intern zu verändern, ohne dass dies nach außen hin leicht sichtbar wird.

- Verwenden Sie Verschlüsselung, um Ihre CAD-Dateien während der Übertragung und Speicherung zu schützen. Dies hilft, unbefugten Zugriff und Verbreitung zu verhindern.

- Verwaltung digitaler Rechte (DRM) ist eine Reihe von Technologien und Strategien zum Schutz digitaler Inhalte vor unberechtigtem Zugriff oder unberechtigter Nutzung. Sie sollten den Einsatz von DRM-Software in Erwägung ziehen, um zu kontrollieren, wer Zugriff auf Ihre 3D-CAD-Daten hat und was er damit machen kann.

- Die Beschränkung des Zugriffs macht immer Sinn. Geben Sie CAD-Dateien nur an Personen oder Organisationen weiter, die unbedingt darauf Zugriff haben müssen. So verringern Sie das Risiko des unbefugten Zugriffs und der Verbreitung Ihres geistigen Eigentums.

- Überwachen Sie regelmäßig den Zugriff und die Verwendung Ihrer CAD-Dateien, um sicherzustellen, dass sie nur für den beabsichtigten Zweck verwendet werden und dass keine Verletzungen Ihrer IP-Rechte vorliegen.

All diese Methoden sind sicherlich sinnvoll, jedoch nicht geeignet um technisch zu verhindern, dass der Empfänger dieser Daten diese verwenden kann, um illegal z.B. Produkte herzustellen und zu vermarkten und damit den Eigentümer zu schädigen.